internet Explorer

Prihaja do varnostne napake v starajočem se, vendar še vedno aktivno uporabljenem Internet Explorerju, 'privzetem' spletnem brskalniku za operacijski sistem Microsoft Windows aktivno izkoriščajo napadalci in zlonamerni pisci kode . Čeprav se Microsoft dobro zaveda Zero-Day Exploit v IE, je podjetje trenutno izdalo varnostno svetovanje v sili. Microsoft še ni izdal ali uvedel posodobitev varnostnega popravka v sili za odpravo varnostne ranljivosti v Internet Explorerju.

0-dnevni podvig v Internet Explorerju naj bi napadalci izkoriščali 'v naravi'. Preprosto povedano, novo odkrita napaka v IE se aktivno uporablja za oddaljeno izvajanje zlonamerne ali poljubne kode. Microsoft je izdal varnostno opozorilo, s katerim je milijone uporabnikov operacijskega sistema Windows opozarjal na novo ranljivost v ničelnem dnevu v spletnem brskalniku Internet Explorer, vendar še ni izdal popravka, s katerim bi odstranil varnostno vrzel.

Varnostna ranljivost v Internet Explorerju, ocenjeno 'zmerno', ki ga aktivno izkoriščamo v naravi:

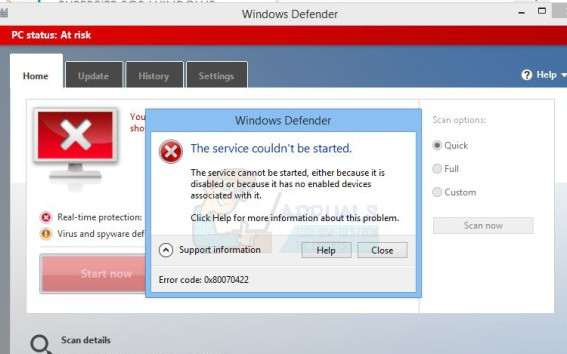

Novoodkrita in domnevno izkoriščena varnostna ranljivost v Internet Explorerju je uradno označena kot CVE-2020-0674 . 0-dnevno izkoriščanje je ocenjeno z zmerno. Varnostna vrzel je v bistvu težava z oddaljenim izvajanjem kode, ki obstaja na način, kako skriptni mehanizem obdeluje predmete v pomnilniku Internet Explorerja. Napaka se sproži prek knjižnice JScript.dll.

#darkhotel # 0day #exploit

CVE-2020-0674

Microsoftova navodila za ranljivost poškodovanega pomnilnika skriptnega mehanizma

Ranljivost oddaljenega izvajanja kode obstaja tako, da skriptni mehanizem obdeluje predmete v pomnilniku v Internet Explorerju. https://t.co/1mbqh1IMDz

- blackorbird (@blackorbird) 18. januarja 2020

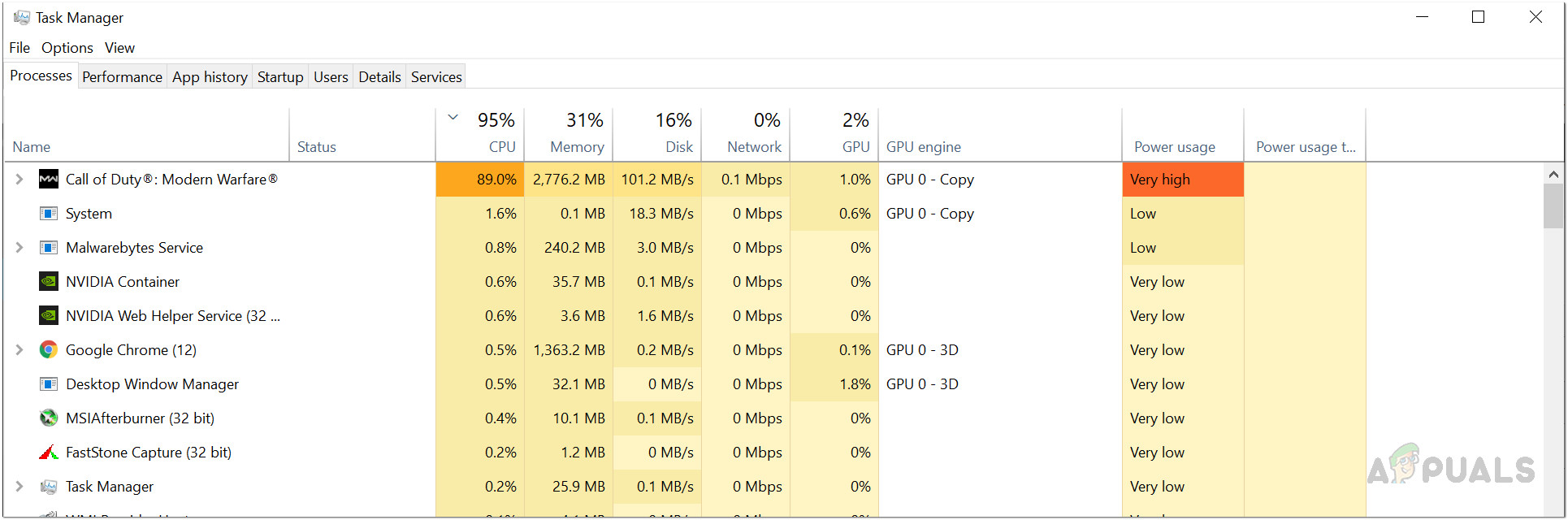

Z uspešnim izkoriščanjem napake lahko oddaljeni napadalec izvede poljubno kodo na ciljnih računalnikih. Napadalci lahko prevzamejo popoln nadzor nad žrtvami samo tako, da jih prepričajo, da v ranljivem Microsoftovem brskalniku odprejo zlonamerno izdelano spletno stran. Z drugimi besedami, napadalci lahko s pomočjo IE uvedejo phishing napad in prevarajo uporabnike operacijskega sistema Windows, da kliknejo spletne povezave, ki žrtev vodijo na umazano spletno mesto, v katerem je zlonamerna programska oprema. Zanimivo je, da ranljivost ne more podeliti skrbniških pravic, razen če je uporabnik sam prijavljen kot skrbnik Microsoftovo varnostno svetovanje :

“Ranljivost bi lahko poškodovala pomnilnik tako, da bi lahko napadalec izvedel poljubno kodo v kontekstu trenutnega uporabnika. Napadalec, ki je uspešno izkoristil ranljivost, lahko pridobi enake uporabniške pravice kot trenutni uporabnik. Če je trenutni uporabnik prijavljen s skrbniškimi pravicami, lahko napadalec, ki je uspešno izkoristil ranljivost, prevzame nadzor nad prizadetim sistemom. Nato lahko napadalec namesti programe; ogled, spreminjanje ali brisanje podatkov; ali ustvarite nove račune s polnimi uporabniškimi pravicami. '

Microsoft se zaveda varnostne ranljivosti IE Zero-Day Exploit in dela na popravku:

Zaskrbljujoče je omeniti, da so skoraj vse različice in različice Internet Explorerja ranljive za 0-Day Exploit. Prizadeta platforma za brskanje po spletu vključuje Internet Explorer 9, Internet Explorer 10 in Internet Explorer 11. Katera koli od teh različic IE se lahko izvaja v vseh različicah Windows 10, Windows 8.1 in Windows 7.

Petek je, konec tedna je pristal ... in # Microsoft opozarja na izkoriščanje Internet Explorerja brez dvoma… https://t.co/1bkNhKIDYt #Register

- Bot za varnostne novice (@SecurityNewsbot) 18. januarja 2020

Čeprav ima Microsoft t brezplačna podpora za Windows 7 , podjetje je še vedno podpira staranje in je že zastarel IE spletni brskalnik. Microsoft naj bi nakazal, da se zaveda 'omejenih ciljno usmerjenih napadov' v naravi in dela na popravku. Vendar obliž še ni pripravljen. Z drugimi besedami, milijoni uporabnikov operacijskega sistema Windows, ki delajo na IE, ostajajo ranljivi.

Preproste, a začasne rešitve za zaščito pred nič-dnevnim izkoriščanjem v IE:

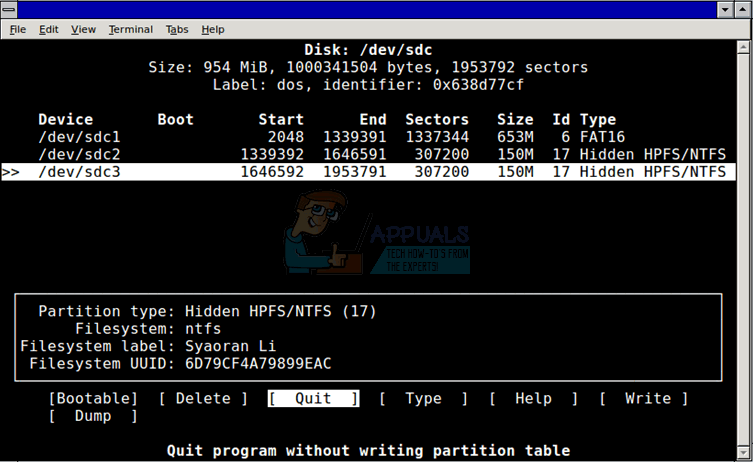

Preprosta in uporabna rešitev za zaščito pred novim 0-dnevnim izkoriščanjem v IE temelji na preprečevanju nalaganja knjižnice JScript.dll. Z drugimi besedami, uporabniki IE morajo knjižnici preprečiti nalaganje v pomnilnik, da ročno blokirajo izkoriščanje te ranljivosti .

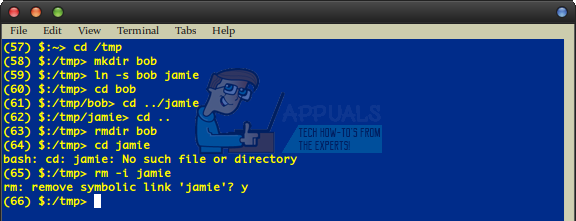

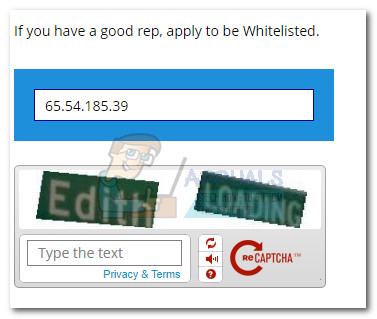

Ker se 0-Day Exploit v IE aktivno izkorišča, morajo uporabniki operacijskega sistema Windows, ki delajo z IE, slediti navodilom. Če želite omejiti dostop do datoteke JScript.dll, morajo uporabniki v sistemu Windows zagnati naslednje ukaze s prijavljenimi skrbniškimi pravicami TheHackerNews .

Za 32-bitne sisteme:

takeown / f% windir% system32 jscript.dll

cacls% windir% system32 jscript.dll / E / P vsi: N

Za 64-bitne sisteme:

takeown / f% windir% syswow64 jscript.dll

cacls% windir% syswow64 jscript.dll / E / P vsi: N

takeown / f% windir% system32 jscript.dll

cacls% windir% system32 jscript.dll / E / P vsi: N

Microsoft je potrdil, da bo kmalu namestil popravek. Uporabniki, ki izvajajo zgoraj omenjene ukaze, lahko doživijo nekaj spletnih mest, ki se obnašajo neredno ali se ne naložijo. Ko je popravek na voljo, verjetno prek storitve Windows Update, lahko uporabniki razveljavijo spremembe z zagonom naslednjih ukazov:

Za 32-bitne sisteme:

cacls% windir% system32 jscript.dll / E / R vsi

Oznake internet ExplorerZa 64-bitne sisteme:

cacls% windir% system32 jscript.dll / E / R vsi

cacls% windir% syswow64 jscript.dll / E / R vsi