AMD Radeon

Gonilniki grafičnih kartic AMD ATI Radeon vsebujejo več varnostnih ranljivosti, je poročala ekipa za varnost in digitalno zaščito podjetja Cisco. Inženirji v podjetju Cisco Talos so dokazali, kako lahko napadalci manipulirajo z najnovejšimi gonilniki AMD ATI za oddaljeno izvajanje poljubne kode in celo izvajanje DDoS napada.

Varnostni inženirji v podjetju Talos, Ciscovem oddelku za spletno varnost, zaščito in analizo groženj, so poročali, da AMD-jeva serija 'Radeon' grafičnih gonilnikov vsebuje več ranljivosti. Ranljivosti se gibljejo od hude do kritične ocene. Napadalcem so omogočili več oblik napada na žrtve. Temelji na informacije v poročilu, ki ga je objavil Cisco Talos , se zdi, da sta bila korporativni in poklicni sektor glavni cilj potencialnih napadalcev. Niti AMD niti Cisco nista potrdila primerov uspešnega izkoriščanja varnostnih napak v gonilnikih AMD Radeon Graphics. Kljub temu je zelo priporočljivo, da morajo uporabniki grafičnih kartic AMD takoj prenesti posodobljene in popravljene gonilnike.

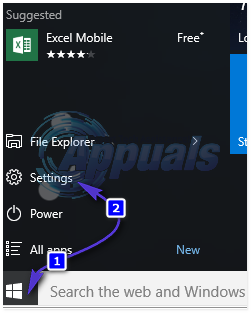

Cisco Talos ugotavlja štiri varnostne ranljivosti v gonilnikih grafičnih kartic AMD ATI Radeon z različno oceno resnosti:

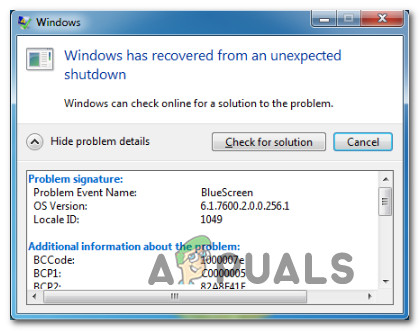

Cisco Talos je razkril skupno štiri varnostne napake. Ranljivosti so bile spremljane kot CVE-2019-5124 , CVE-2019-5147 , in CVE-2019-5146 . Nekatera poročila navajajo, da je osnovna vrednost »CVSS 3.0« največ 9,0. Druga poročila trdijo, da so bile varnostne pomanjkljivosti označene z oceno CVSS 8,6. To v bistvu pomeni, da so bile varnostne napake precej hude in jih je AMD moral takoj posvetiti.

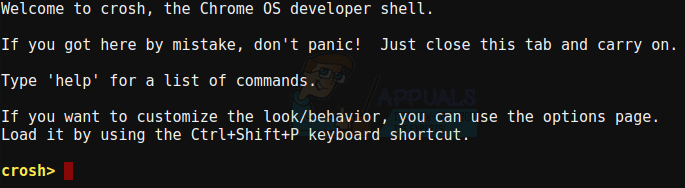

Da bi sprožil te zunanje varnostne napake, je moral napadalec ustvariti in uporabiti posebej izdelan neustrezen senčnik pikslov. Žrtve so morale odpreti samo posebej izdelano datoteko osenčenja v gostujočem operacijskem sistemu VMware Workstation 15, da se napad začne. Z drugimi besedami, napad bi lahko sprožili znotraj uporabniškega načina gostujočega VMwareja 'da bi povzročil prepoved branja v postopku VMWare-vmx.exe na gostitelju ali teoretično prek WEBGL (oddaljeno spletno mesto).'

Zanimivo je omeniti, da so vse varnostne napake v gonilnikih AMD ATI Radeon Graphics vplivale na gonilnik AMD ATIDXX64.DLL. Po mnenju varnostnih inženirjev naj bi šlo za tri napake, ki so izven meja, in za eno vrsto zmede. Ciskovi raziskovalci so te ranljivosti preizkusili in potrdili v AMD ATIDXX64.DLL, različica 26.20.13025.10004, ki se izvaja na grafičnih karticah Radeon RX 550/550 Series, na VMware Workstation 15 z Windows 10 x64 kot gostujoči VM. Četrta ranljivost vpliva na gonilnik AMD ATIDXX64.DLL, različice 26.20.13031.10003, 26.20.13031.15006 in 26.20.13031.18002. Vendar pa so bile iste serije grafičnih kartic in platforma ranljive.

AMD je popravil štiri varnostne ranljivosti v povezavi z VMWare:

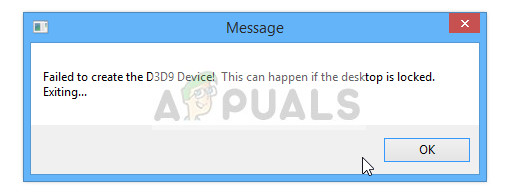

Po odkritju štirih varnostnih napak v grafičnih gonilnikih AMD ATI Radeon so inženirji Cisco Talos podjetje opozorili na isto. Po navedbah Cisca je bil AMD o tem obveščen oktobra, ta pa je nemudoma sprejel ukrepe za odpravo varnostnih napak.

Cisco Talos je še dodal, da je kombinacija gonilnikov AMD Radeon za “VMware Workstation” v15.5.1 in v20.1.1 rešila težavo. AMD še ni posodobil svojega Varnostna stran z informacijami. Odveč je dodajati, da je zaskrbljujoče, da AMD ni objavil take posodobitve, potem ko je sprejel korektivne ukrepe za odpravo varnostnih vrzeli. Ta vprašanja so lahko vplivala na podjetniški in strokovni sektor.

Oznake amd