Intezer Labs

APT15, skupina za razbijanje informacij, ki je verjetno povezana z organizacijo na Kitajskem, je razvila novo vrsto zlonamerne programske opreme, za katero strokovnjaki za infosec iz vodilnega varnostnega raziskovalnega podjetja Intezer trdijo, da si sposodi kodo iz starejših orodij. Skupina deluje vsaj od leta 2010–2011 in ima zato precej veliko knjižnico kode, iz katere lahko črpa.

Ker ponavadi izvaja vohunske kampanje proti obrambnim in energetskim ciljem, ima APT15 dokaj visok profil. Krekerji iz skupine so marca pri britanskih vladnih izvajalcih uporabljali ranljivosti v zakulisju britanskih namestitev programske opreme.

Njihova najnovejša kampanja vključuje nekaj, kar strokovnjaki za varnost imenujejo MirageFox, saj očitno temelji na letnem orodju iz leta 2012, imenovanem Mirage. Zdi se, da ime izvira iz niza v enem od modulov, ki poganja orodje za krekiranje.

Ker so prvotni napadi Mirage uporabljali kodo za ustvarjanje oddaljene lupine in dešifrirnih funkcij, jo je bilo mogoče uporabiti za nadzor nad varnimi sistemi, ne glede na to, ali so bili virtualizirani ali delujejo na goli kovini. Mirage je tudi sam delil kodo z orodji za kibernetski napad, kot sta MyWeb in BMW.

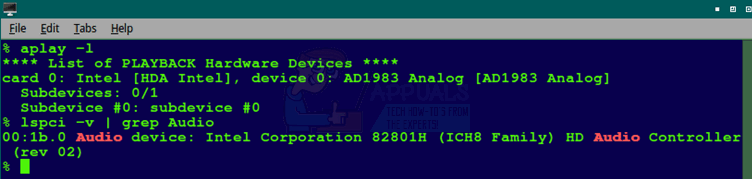

Tudi ti so izsledeni do APT15. Vzorec njihovega najnovejšega orodja so strokovnjaki za varnost DLL zbrali 8. junija, nato pa ga dan kasneje naložili na VirusTotal. To je raziskovalcem na področju varnosti omogočilo primerjavo z drugimi podobnimi orodji.

MirageFox uporablja sicer legitimno izvedljivo datoteko McAfee, da ogrozi DLL in jo nato ugrabi, da omogoči samovoljno izvajanje kode. Nekateri strokovnjaki menijo, da se to naredi za prevzem določenih sistemov, na katere se lahko nato prenesejo navodila za ročno vodenje in upravljanje (C&C).

To bi ustrezalo vzorcu, ki ga je APT15 uporabljal v preteklosti. Predstavnik podjetja Intezer je celo izjavil, da je tako rekoč običajno poslovanje APT15 z izdelavo prilagojenih komponent zlonamerne programske opreme, zasnovanih tako, da najbolj ustrezajo ogroženemu okolju.

Prejšnja orodja so uporabljala izkoriščanje, prisotno v Internet Explorerju, da je zlonamerna programska oprema lahko komunicirala z oddaljenimi strežniki C&C. Čeprav seznam prizadetih platform še ni na voljo, se zdi, da je ta posebna zlonamerna programska oprema zelo specializirana in zato ne predstavlja nevarnosti za večino vrst končnih uporabnikov.

Oznake zlonamerne programske opreme