Everpedia, Wikimedia Commons

Medtem ko mobilne naprave Android poganja varno zaklenjena različica jedra Linuxa, so strokovnjaki za varnost zdaj našli še enega trojanca, ki vpliva na zelo priljubljen operacijski sistem. Zdi se, da ga strokovnjaki, ki sodelujejo s ThreatFabric, imenujejo MysteryBot in napada naprave s sistemoma Android 7 in 8.

Na nek način je MysteryBot podoben prejšnji zlonamerni programski opremi LokiBot. Raziskovalci ThreatFabric so analizirali kodo obeh Trojancev in ugotovili, da obstaja več kot verjetno povezava med ustvarjalcema obeh. Šli so tako daleč, da so rekli, da MysteryBot temelji na kodi LokiBot.

Podatke celo pošilja na isti strežnik C&C, ki je bil nekoč uporabljen v kampanji LokiBot, kar bi nakazovalo, da so jih razvile in uvedle iste organizacije.

Če je temu res tako, je to lahko povezano z dejstvom, da je izvorna koda LokiBota pred nekaj meseci pricurljala na splet. To je pomagalo varnostnim strokovnjakom, ki so zanj lahko razvili nekaj blažilnih ukrepov.

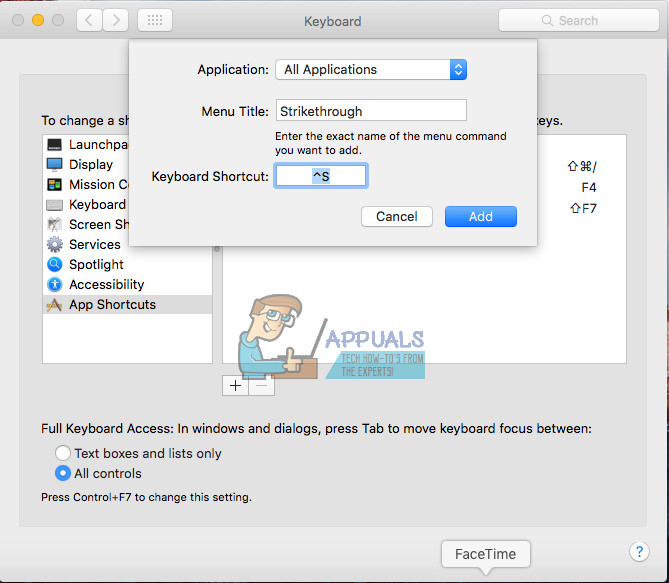

MysteryBot ima nekaj lastnosti, zaradi katerih izstopa med drugimi vrstami zlonamerne programske opreme za Android. Na primer, lahko zanesljivo prikaže prekrivne zaslone, ki posnemajo prijavne strani zakonitih aplikacij. Googlovi inženirji so razvili varnostne funkcije, ki preprečujejo, da bi zlonamerna programska oprema dosledno prikazovala prekrivne zaslone v napravah Android 7 in 8.

Posledično so druge okužbe z bančno škodljivo programsko opremo občasno prikazovale prekrivne zaslone, saj niso mogli vedeti, kdaj uporabniki gledajo aplikacije na svojem zaslonu. MysteryBot zlorablja dovoljenje za dostop do uporabe, ki je običajno zasnovano za prikaz statističnih podatkov o aplikaciji. Posredno pušča podrobnosti o tem, katera aplikacija je trenutno prikazana na sprednji strani vmesnika.

Ni jasno, kakšen vpliv ima MysteryBot na naprave Lollipop in Marshmallow, kar naj bi v prihodnjih tednih omogočilo nekaj zanimivih raziskav, saj te naprave nujno nimajo vseh teh varnostnih posodobitev.

S ciljanjem na več kot 100 priljubljenih aplikacij, vključno s številnimi zunaj sveta mobilnega e-bančništva, bi MysteryBot lahko zbiral podatke za prijavo celo ogroženih uporabnikov, ki svojih pametnih telefonov v resnici ne uporabljajo toliko. Zdi se, da ni v trenutnem obtoku.

Poleg tega vsakič, ko uporabniki pritisnejo tipko na tipkovnici na dotik, MysteryBot zabeleži lokacijo poteze na dotik in nato na podlagi ugibanj poskuša triangulirati položaj navideznega ključa, ki so ga vnesli.

Čeprav je to svetlobna leta pred prejšnjimi keyloggerji Android, ki temeljijo na posnetkih zaslona, varnostni strokovnjaki že trdo delajo na razvoju blažilnih ukrepov.

Oznake Varnost Androida