V začetku tega tedna je uporabnik na Twitterju z uporabniškim imenom SandboxEscaper v viru socialne mreže objavil informacije o ranljivosti stopnjevanja lokalnih privilegij, ki traja en dan, ki pesti Microsoftov operacijski sistem Windows. Uporabnik, SandboxEscaper, je skupaj s svojo objavo priložil tudi dokaz o konceptu, ki je bil povezan s pomočjo spletnega naslova GitHub, ki vsebuje dokaz koncepta Podrobno.

Glede na informacije, ki jih je objavil uporabnik, lokalna ranljivost stopnjevanja privilegij obstaja v vmesniku Advanced Local Procedure Call (ALPC), ki ga uporablja načrtovalec opravil Microsoft Windows. Izkoriščanje te ranljivosti lahko zlonamernemu napadalcu podeli pravico do pridobivanja lokalnih uporabniških pravic sistema v izkoriščeni napravi.

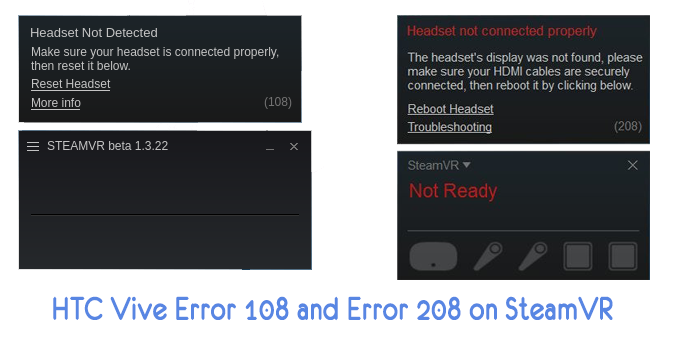

Z nadaljevanjem uporabnikovega tvita še vedno ni razkritih ponudnikov za to ranljivost. Zdi se tudi, da kljub razpravi o ranljivosti na Twitterju s strani SandboxEscaper in njeni potrditvi s strani drugih raziskovalcev varnosti, kot je Kevin Beaumont, prodajalec uradno ni odpravil ranljivosti in še ni prejel niti identifikacijske oznake CVE za nadaljnjo preiskavo. in obveščanje javnosti. Kljub temu, da ni bila obdelana v domeni CVE, je bila ranljivost na lestvici CVSS 3.0 uvrščena kot srednje tvegana, ki zahteva hitro pozornost.

Končni uporabnik -> Napaka stopnjevanja privilegij SISTEM v sistemu Windows prek načrtovalnika opravil deluje. Tudi nekdo najeti @SandboxEscaper . https://t.co/TArOrY0YGV

- Registrirajte se za glasovanje (@GossiTheDog) 27. avgust 2018

Čeprav Microsoft do zdaj še ni izdal nobenega popravka, uradne posodobitve ali nasveta v zvezi s težavo, je tiskovni predstavnik Microsofta potrdil, da je podjetje seznanjeno s to ranljivostjo, in dodal, da bo Microsoft 'prizadete nasvete čim prej posodobil'. Glede na izkušnje Microsofta pri zagotavljanju hitrih in pametnih popravkov tveganih ranljivosti lahko posodobitev pričakujemo zelo kmalu.

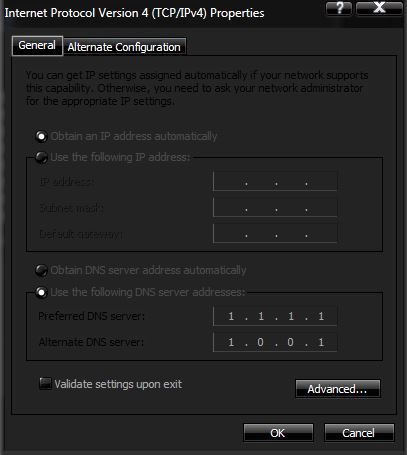

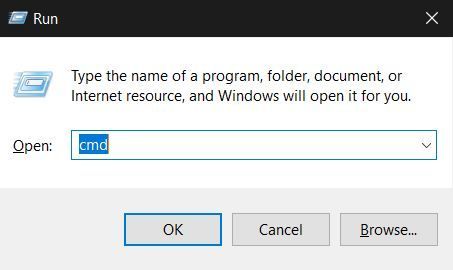

0patch pa je medtem izdal mikro popravke za ranljivost, ki jih lahko prizadeti uporabniki po potrebi uvedejo. Mikrokrpa deluje na popolnoma posodobljeni 64-bitni različici operacijskega sistema Windows 10 različice 1803 in 64-bitni Windows Server 2016. Če jo želite doseči, morate prenesti in zagnati namestitveni program 0patch Agent, se prijaviti na storitev z računom in nato prenesti razpoložljive posodobitve mikropač v skladu s potrebami. vašega sistema. Na strani za prenos je tudi ta najnovejši mikropopravilo ranljivosti načrtovalnika opravil. 0patch opozarja, da je mikropač začasni popravek, zato je treba uradno izdajo Microsofta poiskati kot trajno rešitev ranljivosti.

Presenetljivo je, da je SandboxEscaper v celoti izginil s Twitterja, njegov račun pa je kmalu po informacije glede nič-dnevnega izkoriščanja sistema Windows je bil objavljen. Zdi se, da je uporabnik zdaj spet na Twitterju (ali pa niha na spletnem mestu družbenih omrežij), vendar o tej temi ni delil nobenih novih informacij.

Oznake Microsoft Windows