Dropbox

V rešitvi za shranjevanje v oblaku: Dropbox je bila najdena ranljivost ugrabitve DLL in ugrabitve. Ta ranljivost se je prvič srečala v začetku tega tedna, potem ko je bilo ugotovljeno, da vpliva na različico Dropbox 54.5.90. Od takrat je bila ranljivost raziskana in raziskana, zdaj pa je na prvem mestu informacij, na katere se morajo uporabniki paziti.

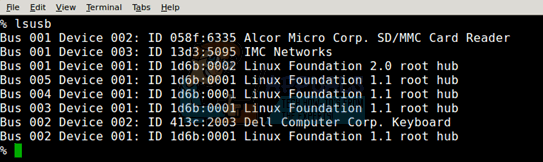

Glede na podrobnosti o izkoriščanju, ki jih je objavil ZwX Security Researcher, najdemo, da ranljivost obstaja v DropBoxu za Windows, v različici aplikacije 54.5.90, kot smo že omenili. Ranljivost izvira iz lukenj in neskladnosti v 4 določenih knjižnicah. Te knjižnice so: cryptbase.dll, CRYPTSP.dll, msimg32.dll in netapi32.dll. Ranljivosti izvirajo iz manevrskega prostora v teh knjižnicah, se vrnejo v učinek in povzročijo tudi okvare istih knjižnic, kar ima za posledico splošno povlečenje storitve oblaka Dropbox.

Ranljivost je mogoče izkoristiti na daljavo. Neavtentificiranemu zlonamernemu napadalcu omogoča izkoriščanje ranljivosti nalaganja DLL s spreminjanjem zadevnih klicev DLL, tako da se zlonamerno izdelana datoteka DLL pomotoma odpre z povišanimi dovoljenji (kot je dano za sistemske datoteke DLL). Uporabnik, katerega naprava je podvržena temu izkoriščanju, se tega ne bo zavedal, dokler ne bo izkoriščen postopek za vbrizgavanje zlonamerne programske opreme v sistem. Vbrizgavanje in izvajanje DLL se izvaja v ozadju, ne da bi za vnos uporabniške kode za izvajanje poljubne kode zahteval kakršen koli vnos.

Za reprodukcijo ranljivosti sledi dokaz koncepta, da je najprej treba zlonamerno datoteko DLL sestaviti in nato preimenovati, da bo videti kot tradicionalna datoteka Dropbox DLL, ki jo storitev običajno zahteva v sistemu. Nato je treba to datoteko kopirati v mapo Dropbox na pogonu Windows C v razdelku Program Files. Ko se Dropbox v tem kontekstu zažene, bo poklical datoteko DLL istoimenskega manipuliranega uporabnika in ko bo zlonamerna datoteka namesto nje zmedena z naslovom, se bo izvedla koda v izdelani DLL, kar omogoča oddaljenemu napadalcu dostop do sistema za nadaljnje nalaganje in širjenje zlonamerne programske opreme.

Za obvladovanje vsega tega na žalost prodajalec še ni objavil nobenih korakov, tehnik ali posodobitev za ublažitev, vendar je zaradi kritične stopnje resnosti tveganja takega izkoriščanja posodobitev mogoče pričakovati kmalu.

Oznake dropbox

![League of Legends se prenaša počasi [popravki]](https://jf-balio.pt/img/how-tos/45/league-legends-downloading-too-slow.jpg)