Če imate na računalniku Linux nepredvidljivo vedenje, imate več kot verjetno težave s konfiguracijo ali strojno opremo. Nenavadno dogajanje je običajno povezano s tema dvema pogojema. Nekateri grafični vmesniki ne delujejo brez namestitve lastniške programske opreme in so drugače videti čudno. Podatke ste morda izgubili tudi zaradi neujemanja datotečnega sistema ali česa drugega nenavadnega, kot je ta. Kljub temu bi bilo morda skušnjava takšne težave kriviti za virus.

Virus je izraz, ki ga marsikdo napačno uporablja za označevanje različnih vrst zlonamerne programske opreme. Resnične virusne okužbe so v Linuxu izjemno redke. Upoštevajte, da GNU / Linux ni najbolj priljubljena platforma za potrošniške stroje. Zaradi tega je razmeroma malo groženj namenjenih domačim uporabnikom Linuxa. Strežniki so veliko bolj privlačni, čeprav obstaja nekaj groženj za distribucijo Googla Android, ki se uporablja v pametnih telefonih in tabličnih računalnikih. Pred paniko vedno izključite druge možnosti. Ranljivosti Linuxa so pogosto bolj ezoterične kot virusne okužbe. Pogosto so bolj podobni podvigom. Upoštevajte te namige in vam ne bo treba reševati nobenih resnih težav. Upoštevajte, da so tukaj obravnavani ukazi izredno nevarni in jih ne bi smeli uporabljati. Samo povemo vam, na kaj morate biti pozorni. Medtem ko smo med tem naredili nekaj posnetkov zaslona, smo v ta namen dejansko uporabili navidezni stroj in nismo povzročili škode v resnični datotečni strukturi.

Metoda 1: Preprečevanje zadrge

Zip bombe so še posebej problematične, ker povzročajo težave pri vseh težavah enako. Ti ne izkoriščajo operacijskega sistema, temveč način delovanja arhivirnikov datotek. Izkoriščanje bombe z zadrgo, ki je v 80-ih letih škodilo računalnikom MS-DOS, bi lahko še vedno povzročalo popolnoma enako težavo pametnemu telefonu Android čez 10 let.

Vzemimo na primer zloglasni stisnjeni imenik 42.zip. Čeprav ima klasično ime 42.zip, saj zavzema 42 kilobajtov prostora, bi mu šaljivec lahko rekel, kar hoče. Arhiv vsebuje pet različnih plasti ugnezdenih arhivov, organiziranih v sklope po 16. Vsaka vsebuje spodnjo plast, ki vsebuje približno 3,99 binarnih gigabajtov ničelnih znakov. To so isti neželeni podatki, ki prihajajo iz datoteke / dev / null naprave v Linuxu, pa tudi naprave NUL v MS-DOS in Microsoft Windows. Ker so vsi znaki nični, jih je mogoče stisniti do skrajnosti in tako v procesu narediti zelo majhno datoteko.

Vsi ti nični podatki skupaj zavzamejo približno 3,99 binarnih petabajtov prostora, ko so stisnjeni. To je dovolj, da vpišete celo strukturo datotek RAID. Nikoli ne razpakirajte arhivov, za katere niste prepričani, da preprečite to težavo.

Če bi se vam to kdaj zgodilo, znova zaženite sistem s CD-ja Linux v živo, kartice microSDHC ali USB ključka in izbrišite odvečne ničelne datoteke, nato pa znova zaženite iz glavnega datotečnega sistema. Podatki sami po navadi niso škodljivi. Ta podvig samo izkoristi dejstvo, da večina struktur datotek in konfiguracij RAM-a ne more imeti naenkrat toliko podatkov.

2. metoda: Izkoriščanje ukaznega trika

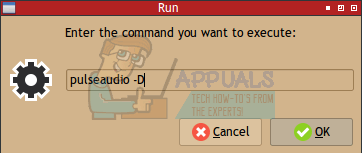

Nikoli ne zaženite ukaza Bash ali tcsh, če niste natančno prepričani, kaj počne. Nekateri ljudje skušajo nove uporabnike Linuxa pretentati, da zaženejo nekaj, kar bo škodovalo njihovemu sistemu. Tudi izkušeni uporabniki se lahko spotaknejo z zelo spretnimi potegavščinami, ki ustvarjajo posebne vrste nevarnih ukazov. Najpogostejše so viličaste bombe. Ta vrsta izkoriščanja definira funkcijo, ki se nato pokliče. Vsak novonastali podrejeni proces se pokliče, dokler se celotni sistem ne zruši in ga je treba znova zagnati.

Če vas nekdo prosi, da zaženete nekaj absurdnega, kot je: ():;:, potem vas žali in poskuša doseči, da se vam računalnik sesuje. Vse več distribucij Linuxa ima zdaj zaščito pred tem. Nekateri vam rečejo, da postopek definirate na neveljaven način.

Obstaja vsaj ena preizkusna različica FreeBSD, ki aktivno nažali vsakega uporabnika, ki skuša to storiti, vendar mu ne dovoli, da dejansko škoduje njihovemu sistemu. Nikoli ne poskusite zaradi poskusa.

3. metoda: Preučevanje nenavadnih skript

Kadar koli prejmete skript Python, Perl, Bash, Dash, tcsh ali katero koli drugo vrsto, ga preglejte, preden ga preizkusite. V njej se lahko skrivajo škodljivi ukazi. Poiščite vse, kar je videti kot kup heksadecimalne kode. Na primer:

“ Xff xff xff xff x68 xdf xd0 xdf xd9 x68 x8d x99 ″

“ Xdf x81 x68 x8d x92 xdf xd2 x54 x5e xf7 x16 xf7 ″

Ti dve vrstici sta vzeti iz skripta, ki je izjemno uničujoč rm -rf / ukaz kodiral v šestnajstiško kodo. Če niste vedeli, kaj počnete, bi lahko zlahka zaprli celotno namestitev in morda tudi zagonski sistem UEFI.

Poiščite ukaze, ki so videti površno neškodljivi in so potencialno škodljivi. Morda ste seznanjeni s tem, kako lahko s simbolom> preusmerite izhod iz enega ukaza v drugega. Če opazite, da se kaj takega preusmeri v nekaj, kar se imenuje / dev / sda ali / dev / sdb, je to poskus zamenjave podatkov v nosilcu s smeti. Tega nočete početi.

Še en, ki ga boste zelo pogosto videli, je ukaz, podoben temu:

mv / bin / * / dev / null

The / dev / null datoteka naprave ni nič drugega kot malo vedro. To je točka brez vrnitve za podatke. Ta ukaz premakne vsebino datoteke / am imenik v / dev / null , ki odstrani vse, kar je v njem. Ker za to potrebujete korenski dostop, bodo nekateri spretni nagajivci namesto tega napisali nekaj takega mv ~ / * / dev / null , saj to počne enako za uporabniški imenik, vendar brez posebnega dostopa. Če poskusite to storiti, bodo nekatere distribucije zdaj vrnile sporočila o napakah:

Bodite pozorni na vse, kar uporablja dd oz mkfs.ext3 ali mkfs.vfat ukazi. Ti bodo formatirali pogon in bodo videti razmeroma normalno.

Še enkrat, ne pozabite, da nobenega od teh ukazov nikoli ne smete izvajati v datotečnem sistemu v živo. Povemo vam le, na kaj morate biti pozorni, in ne želimo, da bi kdo nazdravljal njegovim podatkom. Bodite previdni in se prepričajte, da veste, kaj počnete, preden uporabite zunanjo datoteko.

4 minute branja

![[FIX] ESO »Prišlo je do nepričakovane notranje napake«](https://jf-balio.pt/img/how-tos/54/eso-an-unexpected-internal-error-has-occurred.png)

![[Posodobitev] Prva mini brezžična mehanska tipkovnica na svetu s programljivimi tipkami za manj kot 50 USD Pops-Up na Kickstarterju](https://jf-balio.pt/img/news/80/world-s-first-mini-wireless-mechanical-keyboard-with-programmable-keys.png)