Ilustracija šifriranja

Zdi se, da poleg izvajanja kibernetskega vohunjenja v izvrševanju finančno motiviranih kibernetskih napadov sodelujejo tudi frakcije velikih in s strani države financiranih hekerskih skupin. Zdi se, da so ti kiber kriminalci usmerjeni na kar nekaj specifičnih segmentov, vendar je najbolj prizadeta vedno večja industrija spletnih video iger. Posamezniki naj bi bili del večje skupine plodne kitajske operacije kibernetskega vohunjenja, ki jo financira država in bi lahko uporabila nabor orodij in spretnosti, da bi na tej poti nekaj zaslužila, so odkrili raziskovalci. Dejanja kibernetske kriminala, katerih glavni cilj je denarna korist, se nenehno povečujejo, saj igralci iger vse bolj preusmerjajo igre v oblak in oddaljene strežnike.

Raziskovalci na FireEye so pripravili izčrpno poročilo o APT41, plodni kitajski skupini za kibernetsko grožnjo, ki izvaja vohunsko dejavnost, ki jo financira država. Močno verjamemo, da skupino sponzorira ali podpira kitajska uprava. Raziskovalci trdijo, da skupina APT41 izvaja stalne napade na podjetja, ki skrivajo poslovne skrivnosti. Vendar člani skupine poleg izvajanja misij kibernetskega vohunjenja izvajajo tudi finančno motivirane operacije. Raziskovalci so ugotovili, da so nekateri člani uporabljali zlonamerno programsko opremo, ki je bila na splošno rezervirana za vohunske kampanje.

Kitajska skupina za kibernetsko vohunjenje APT41 izvaja tudi finančno motivirane kibernetske napade:

Skupine, ki jih sponzorira država, ali stalni akterji groženj niso pogosto vključeni v izvajanje finančno koristnih operacij. Te skupine uporabljajo zelo učinkovite Zero Day Exploits ”Za dostavo zlonamerne programske opreme ali prenos več nosilcev na varne strežnike mednarodnih podjetij. Ti podvigi so običajno precej drago na temnem spletu , vendar jih hekerji redko nabavljajo pri posredniških posrednikih za krajo digitalne valute.

Vendar se zdi, da se je skupina APT41 poleg kibernetskega vohunstva predajala tudi digitalni kraji. Zdi se, da se digitalne kraje izvajajo izključno zaradi osebnih koristi. Vendar se zdi, da člani uporabljajo zlonamerno in drugo zlonamerno programsko opremo, ki ni bila zasnovana za ciljanje splošnih uporabnikov interneta. Preprosto povedano, hekerji uporabljajo nejavno zlonamerno programsko opremo, ki je običajno rezervirana za vohunske kampanje. The izčrpno poročilo FireEye zajema »zgodovinske in tekoče dejavnosti, pripisane APT41, razvoj taktik, tehnik in postopkov (TTP) skupine, informacije o posameznih akterjih, pregled njihovega nabora orodij in kako se ti identifikatorji prekrivajo z drugimi znanimi kitajskimi operaterji vohunjenja. '

Danes objavljamo poročilo o # APT41 , plodna kitajska skupina za kibernetsko grožnjo, ki vzporedno z finančno motiviranimi operacijami izvaja vohunsko dejavnost, ki jo financira država.

Obiščite nas na #BHUSA če želite izvedeti več od našega #threatintel strokovnjaki.

>> Preberite več: https://t.co/ub4P9b1XHe pic.twitter.com/yXpK8ve0xm

- FireEye (@FireEye) 7. avgust 2019

Tradicionalno so hekerji, ki lovijo digitalne trezorje, da bi ukradli denar, ciljali na približno 15 glavnih segmentov industrije. Med njimi so najbolj donosni digitalno zdravstvo, patenti in druga visokotehnološka, telekomunikacijska in celo visokošolska izobrazba. Vendar pa je eksplozivna industrija spletnih video iger zdaj tudi privlačna tarča. Poročilo dejansko navaja, da so člani skupine APT41 morda začeli ciljati na igralno industrijo po letu 2014. Glavno poslanstvo skupine pa ostaja kiber vohunjenje. Očitno pomagajo Kitajski pospešiti misijo 'Made in China 2025'. Z drugimi besedami, kar nekaj vztrajnih skupin groženj, za katere se zdi, da izvirajo s Kitajske, si na splošno prizadeva za kitajske petletne načrte gospodarskega razvoja. Preprosto povedano, zdi se, da pomagajo ambicijam države. Chine je povsem jasno pokazal, da država želi, da njena visoko industrializirana nacionalna delovna sila in podjetja začnejo proizvajati izdelke in storitve z višjo vrednostjo.

Kako skupina APT41 napada spletno industrijo video iger?

Zdi se, da se skupina APT41 še posebej zanima za podjetja, ki se ukvarjajo z visokošolskim izobraževanjem, potovalnimi storitvami in novicami / mediji. Zdi se, da skupina spremlja tudi odmevne posameznike in poskuša izkoristiti njihovo komunikacijsko omrežje. V preteklosti je skupina poskušala pridobiti nepooblaščen dostop do hotelskih rezervacijskih sistemov z očitnim poskusom zavarovanja objekta.

Vendar pa se poleg omenjenih dejavnosti, ki jih financira država, nekateri člani skupine APT41 za osebno finančno koristjo lotijo industrije video iger. Hekerji iščejo virtualne valute, po opazovanju drugih podobnih skupin pa je poskusil tudi APT41 razmestite ransomware .

Poseben krik @MrDanPerez in preostalo ekipo Adversary Pursuit za njihova leta dela # APT41 . Številna spodaj navedena imena zlonamerne programske opreme je pripravila naša ekipa - in jih je v celoti odpravila @williballenthin in drugi člani #FLARE https://t.co/jvlg1VMQQm

- BarryV (@BarryV) 7. avgust 2019

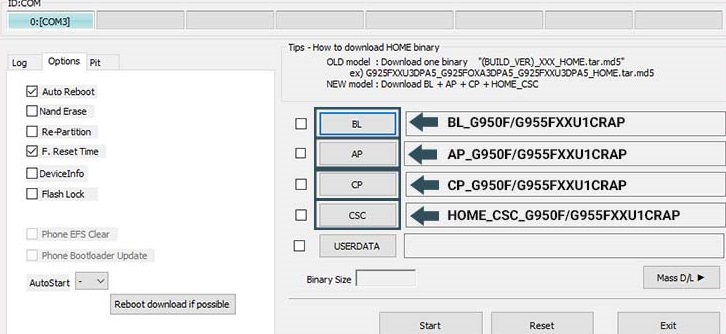

Presenetljivo je, da skupina poskuša dobiti dostop do okolja za izdelavo zalednih iger. Nato skupina ukrade izvorno kodo in digitalna potrdila, ki se nato uporabljajo za podpisovanje zlonamerne programske opreme. Znano je, da APT41 uporablja dostop do produkcijskih okolij za vbrizgavanje zlonamerne kode v zakonite datoteke. Žalujoče nič hudega sluteče, med katerimi so tudi druge organizacije, nato te okužene datoteke prenesejo po na videz zakonitih kanalih. Ker so datoteke in potrdila podpisani, so aplikacije uspešno nameščene.

Še bolj zaskrbljujoče je dejstvo, da se skupina domnevno lahko neovirano giblje znotraj ciljnih omrežij, vključno s pivotiranjem med sistemoma Windows in Linux . Poleg tega APT41 omejuje uporabo nadaljnje zlonamerne programske opreme na določene sisteme žrtev s strani ujemanje s posameznimi sistemskimi identifikatorji . Preprosto povedano, skupina gre za izbranimi uporabniki, po možnosti z veliko količino digitalne valute. Verjame se, da ima APT41 46 različnih vrst zlonamerne programske opreme, ki vključuje zakulisne prostore, ukradevalce poverilnic, keyloggerje in več rootkitov.

Oznake Spletna varnost